0x01 宏概述

宏是微软公司为其OFFICE软件包设计的一个特殊功能,软件设计者为了让人们在使用软件进行工作时,避免一再地重复相同的动作而设计出来的一种工具,它利用简单的语法,把常用的动作写成宏,当在工作时,就可以直接利用事先编好的宏自动运行,去完成某项特定的任务,而不必再重复相同的动作,目的是让用户文档中的一些任务自动化。

计算机里面的宏叫做Macro,是一种批量批处理的称谓。Word中对宏定义为:“宏就是能组织到一起作为一独立的命令使用的一系列word命令,它能使日常工作变得更容易”。Microsoft Office使用宏语言VBA将宏作为一系列指令来编写。

宏可能引起宏病毒,它是一种寄存在文档或模板的宏中的计算机病毒。一旦打开这样的文档,其中的宏就会被执行,于是宏病毒就会被激活,转移到计算机上,并驻留在Normal模板上。从此以后,所有自动保存的文档都会“感染”上这种宏病毒,而且如果其他用户打开了感染病毒的文档,宏病毒又会转移到他的计算机上。

0x02 利用过程

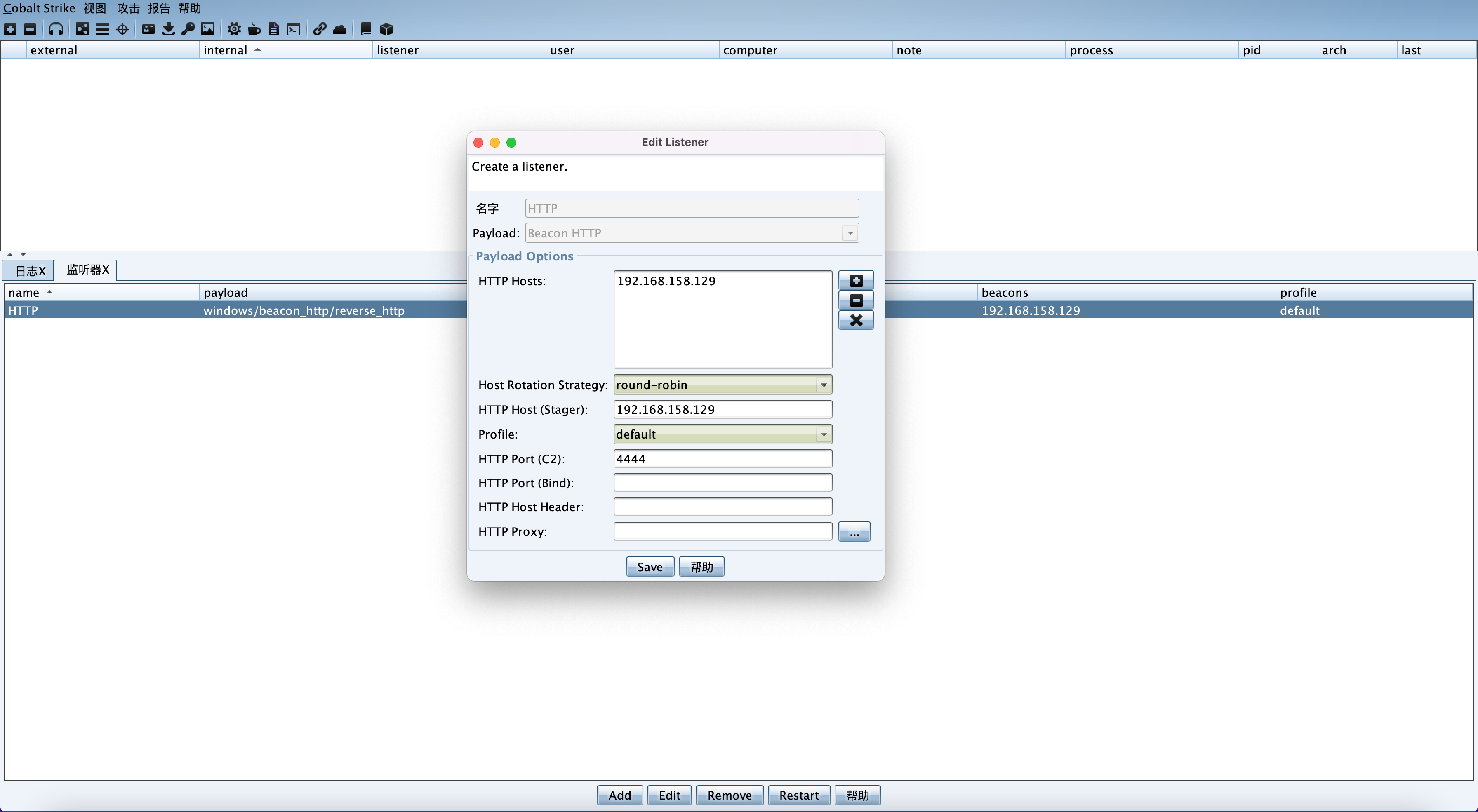

首先创建一个监听器(Beacon HTTP)

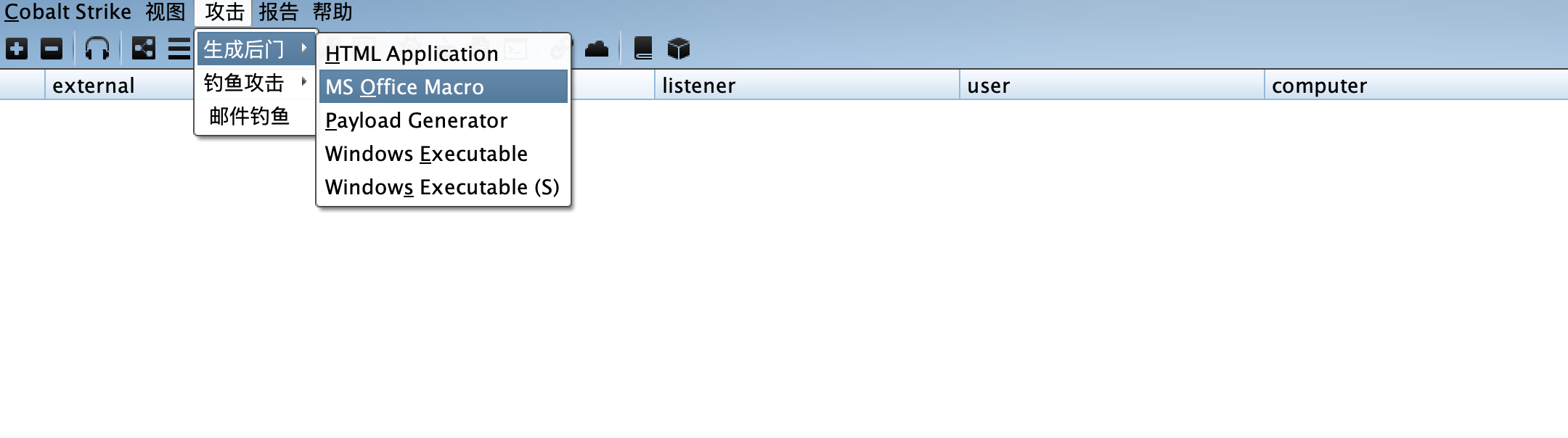

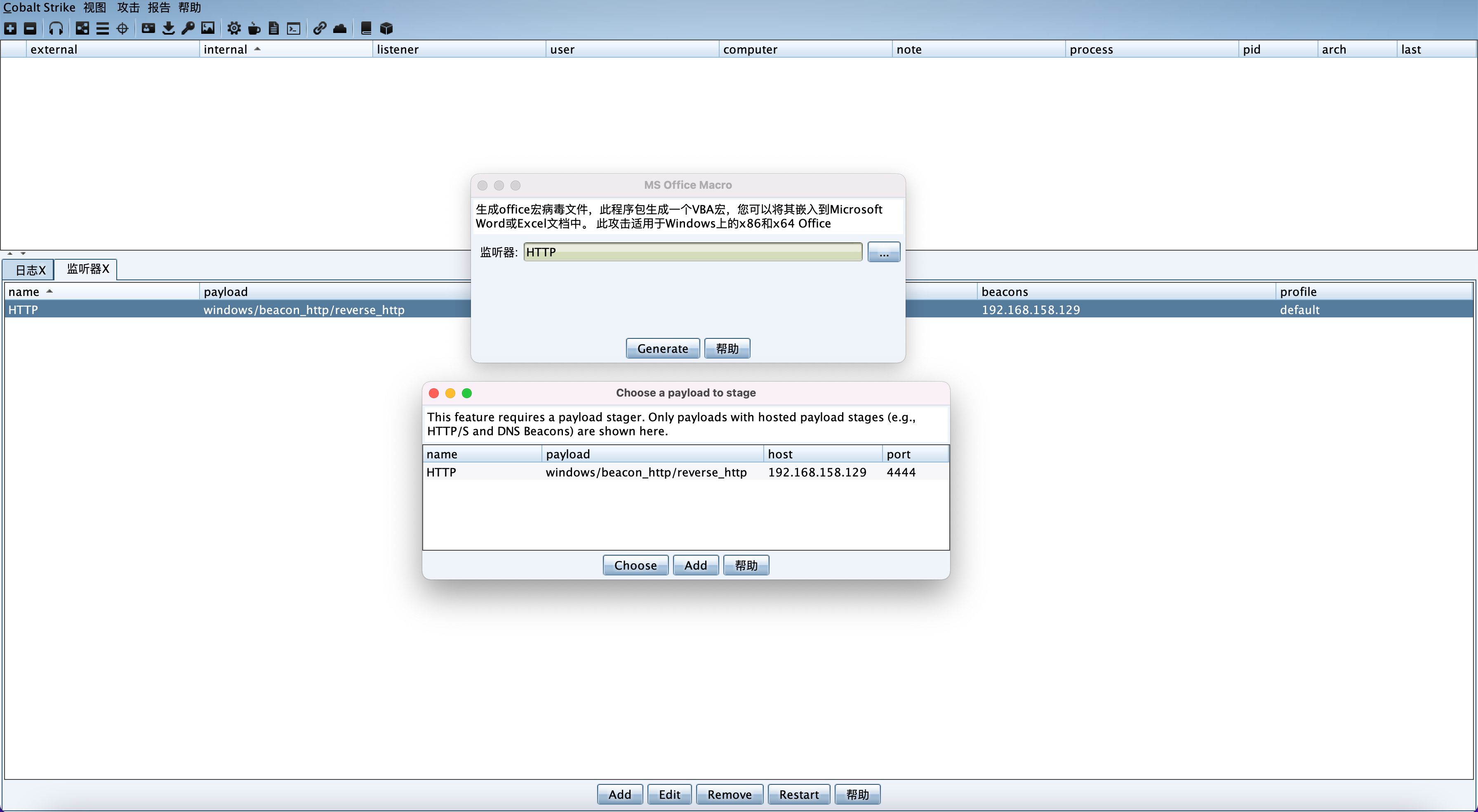

生成宏病毒payload,选择攻击(Attacks)——>生成后门(Packages)——>MS Office Macro

然后选择一个监听器(Beacon HTTP),设置好后点击 Generate

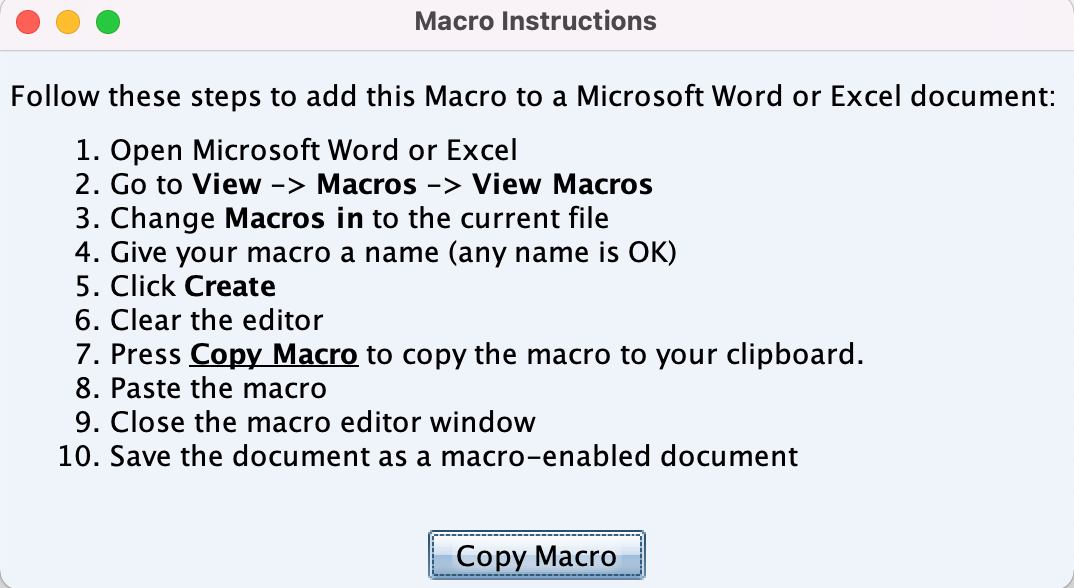

然后点击 Copy Macro 复制生成的代码

然后打开word编辑器,点击视图,然后点击宏,自定义输入一个宏名,点击创建

将原本自带的代码清空,然后复制CobaltStrike生成的代码,保存退出

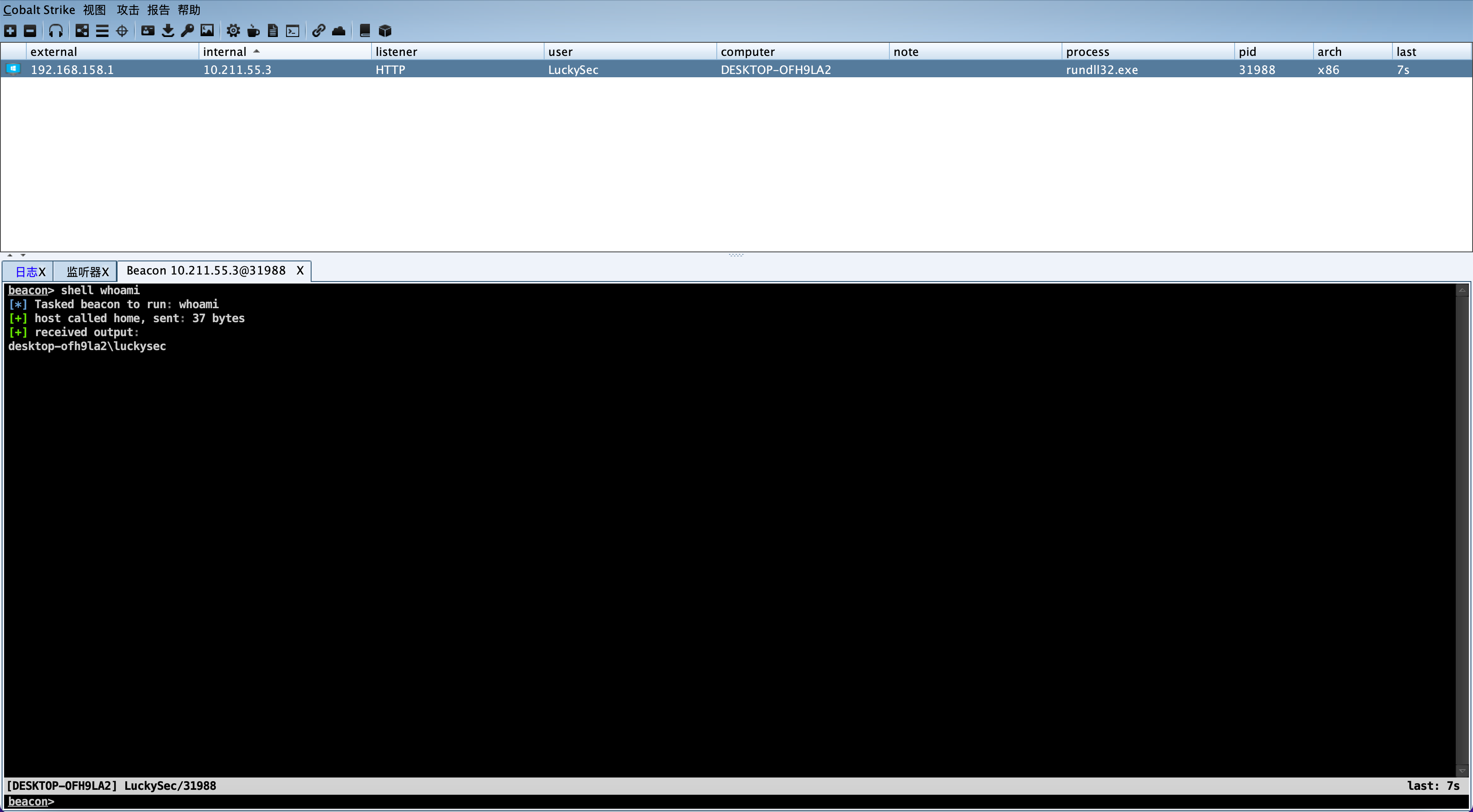

将该文档伪装后可通过钓鱼等手段发送给受害者,只要受害者是使用word打开,并且开启了宏,CobaltStrike就可以接收到受害者主机的shell

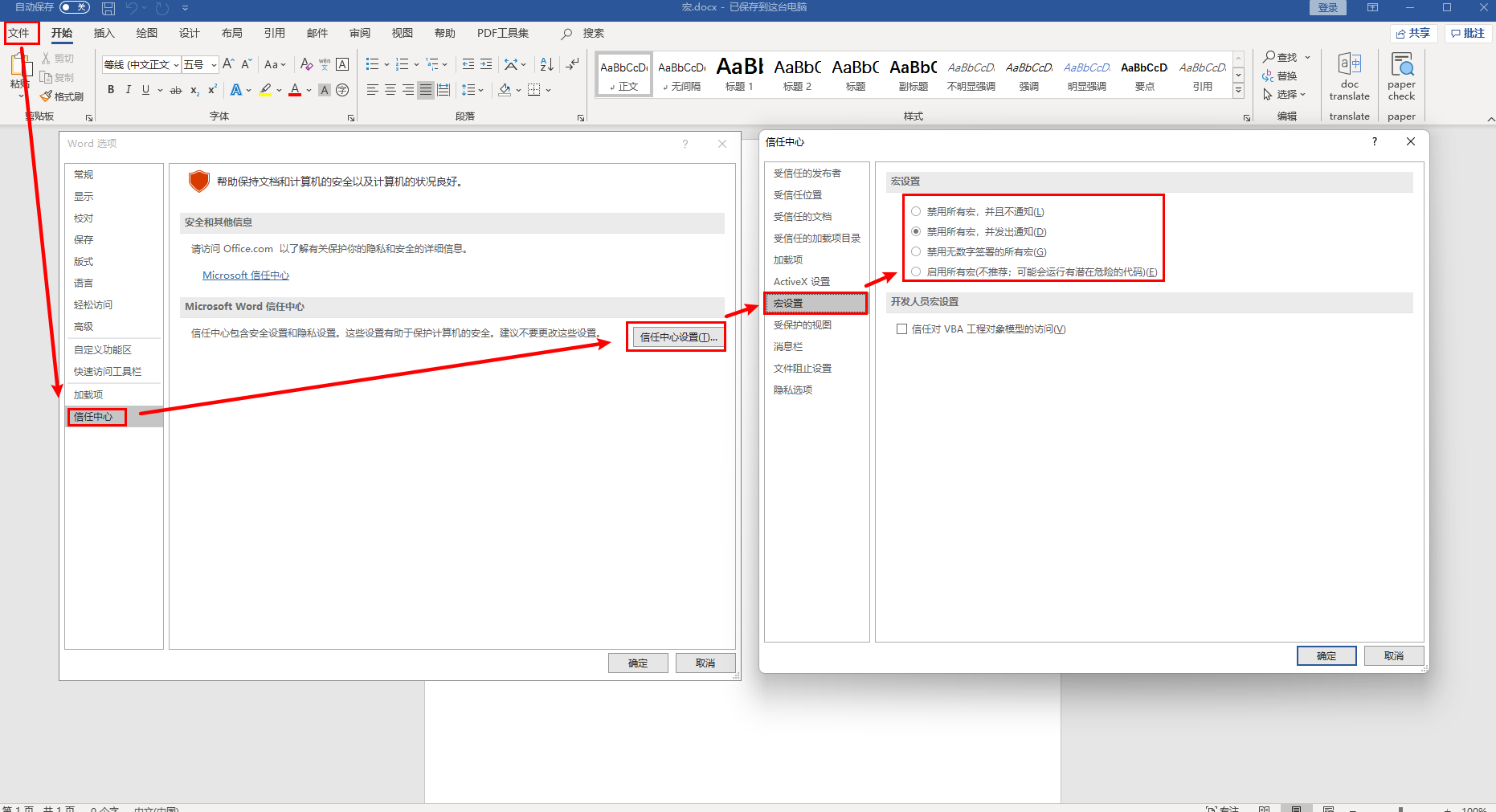

word开启禁用宏方法:文件—选项—信任中心—信任中心设置