0x01 Cobaltstrike 简介

Cobaltstrike 是一款优秀的后渗透测试工具,一般用来做内网渗透,集成很多内网渗透攻击与命令。与MSF相似,曾经是MSF的一个模块,现在已经作为独立的平台使用,因此可与MSF联合使用。C/S架构,它分为客户端和服务端,服务端只要一个,客户端可有多个,可与多人团队进行分布式协团操作。Cobalt Strike集成了端口转发、扫描多模式端口Listener、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、socket代理、office宏代码生成、远控木马等,几乎覆盖了APT攻击链中所使用到的各个技术环节。

- Cobaltstrike 官网: https://www.cobaltstrike.com

- Cobaltstrike4.2 中文破解版Win&Mac下载:私信博主Luckey获取

0x02 Cobaltstrike 结构

│ agscript 拓展应用的脚本

│ c2lint 检查profile的错误异常

│ cobaltstrike

│ cobaltstrike.jar 客户端程序

│ icon.jpg

│ license.pdf 许可证文件

│ readme.txt

│ releasenotes.txt

│ teamserver 服务端程序

│ update

│ update.jar 更新程序

│

└─third-party 第三方工具

README.vncdll.txt

vncdll.x64.dll

vncdll.x86.dll0x03 Cobaltstrike 环境

服务端运行环境

Kali Linux 1.0, 2.0 – i386 and AMD64

Ubuntu Linux 12.04, 14.04 – x86, and x86_64客户端运行环境

Windows 7 and above

macOS X 10.10 and above

Kali Linux 1.0, 2.0 – i386 and AMD64

Ubuntu Linux 12.04, 14.04 – x86, and x86_640x04 Cobaltstrike 运行

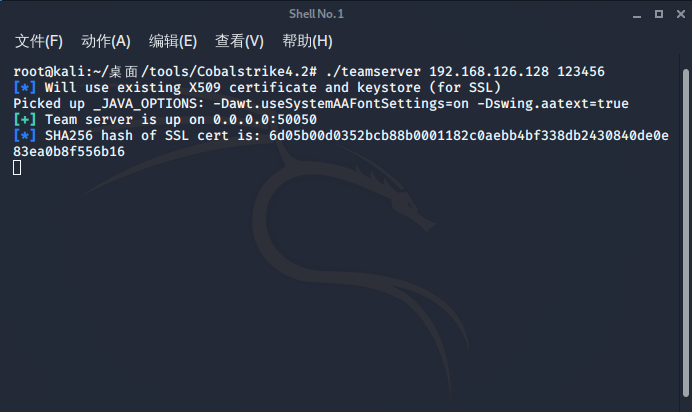

1. 服务端配置

服务端运行命令如下:

# 命令格式

./teamserver 服务器IP 自定义认证密码

#linux服务器

./teamserver 192.168.126.128 123456

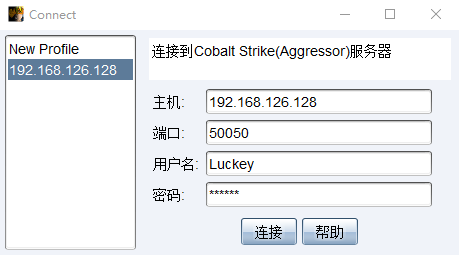

2. 客户端配置

客户端配置如下:

主机:192.168.126.128 # 服务器IP

端口:50050 # 默认端口

用户名:Luckey # 自定义用户名

密码:123456 # 服务端认证密码一致

配置好相关信息后即可连接启动

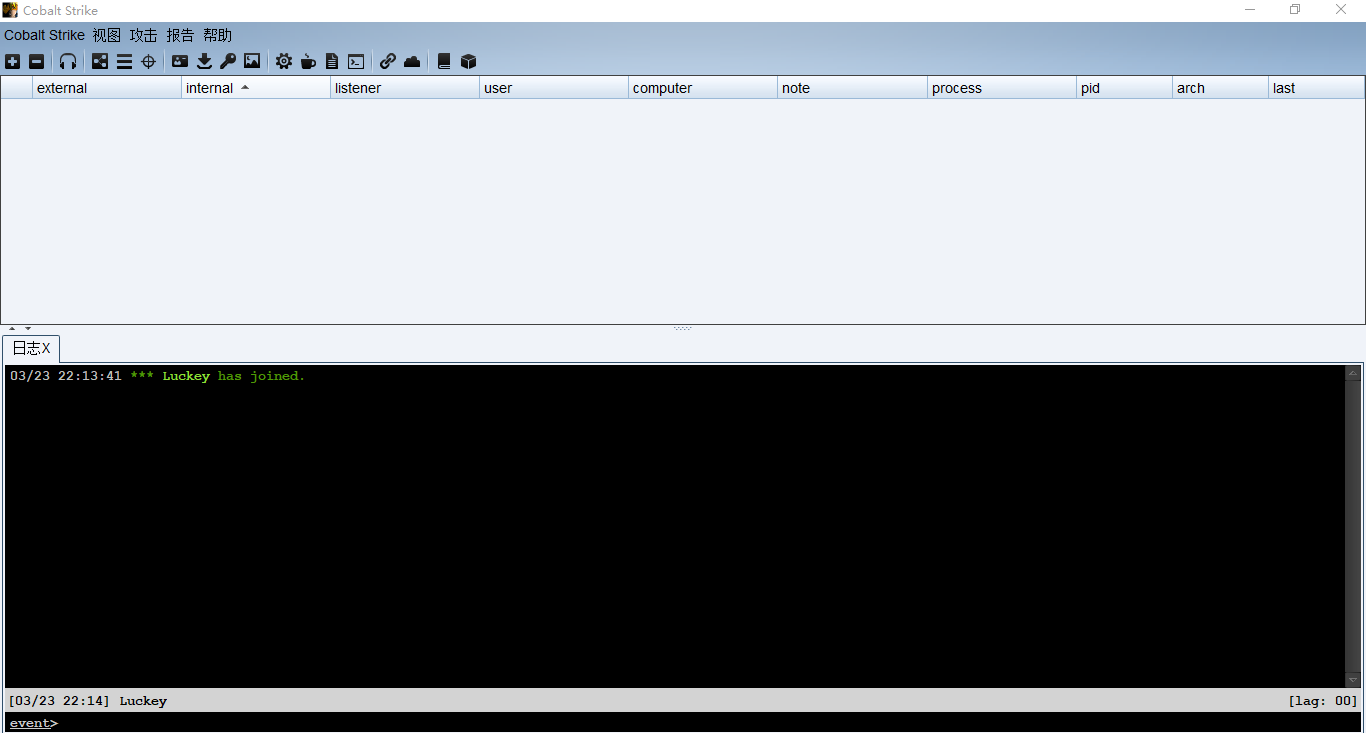

至此,Cobalstrike 启动运行成功。