0x01 抓包说明

目前市场上大多数的 APP 都针对客户端做代理检测,包括 WiFi 代理检测、VPN代理检测、全局代理检测等手段。由于 APP 无论使用什么方法检测代理,都只会局限于 Android 设备内,因此我们只要不在 Android 设备内部开任何代理,就不会被检测到使用代理抓包。

我们可以在电脑本机上安装一个安卓模拟器,然后在电脑本机上使用 Proxifier 代理软件对安卓模拟器的网络进程进行代理,从而将安卓模拟器所有出口的网络数据包转发到 BurpSuite 抓包软件。原理是 Proxifier 软件是对电脑的网络进程代理,并不是对安卓模拟器内部网络进行代理,因此可绕过 APP 应用所有的代理检测方式。

0x02 抓包教程

前提条件,在百度上搜索下列应用名称,提前安装到电脑上:

- 电脑设备安装 BurpSuite 工具,用于接收数据包;

- 电脑设备安装 Proxifier 工具,用于代理转发数据包;

- 电脑设备安装 逍遥安卓模拟器,并且安装 BurpSuite 的 CA 证书;

注:如果对 BurpSuite 抓包步骤不太了解的,可以参考文章 《BurpSuite 抓取手机 HTTPS 数据包》

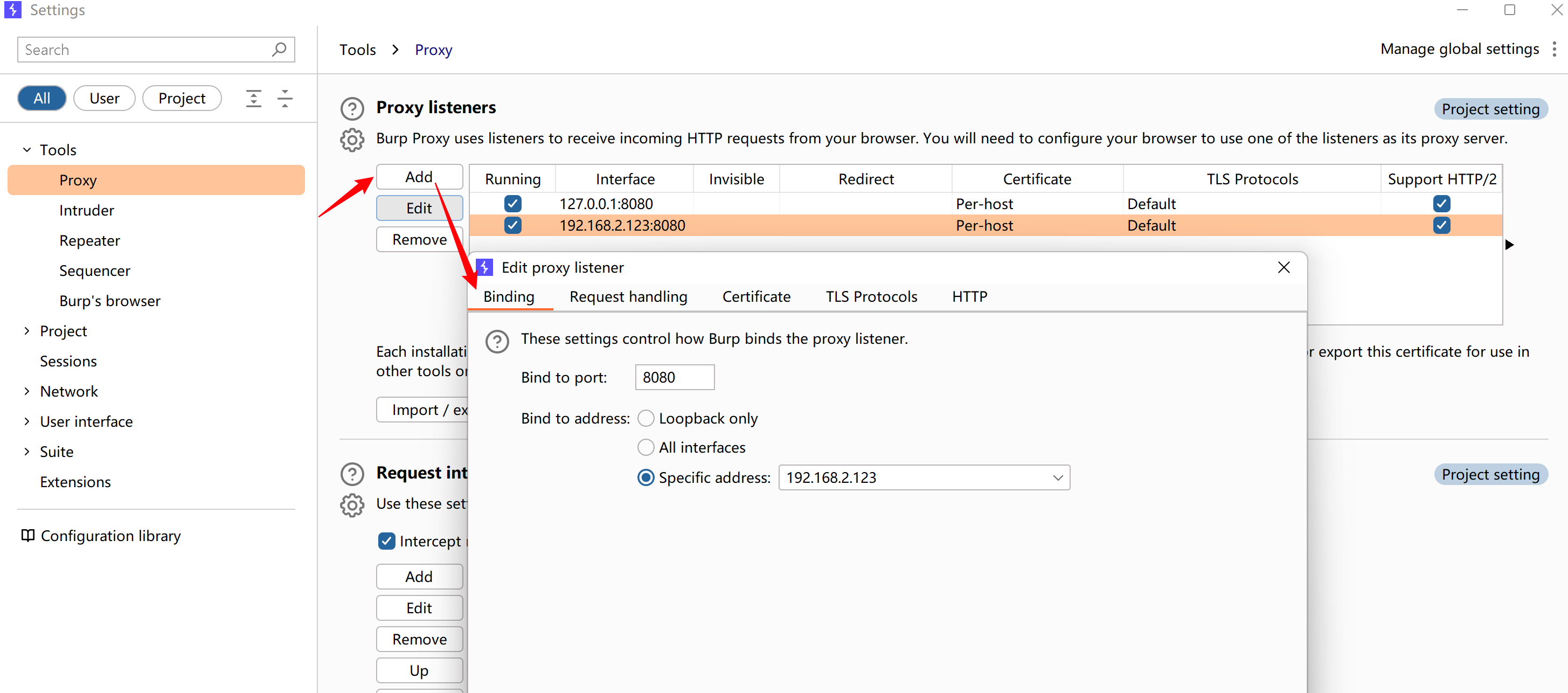

电脑上安装运行 BurpSuite 工具,设置监听地址为同一局域网的本地 IP 及端口号。

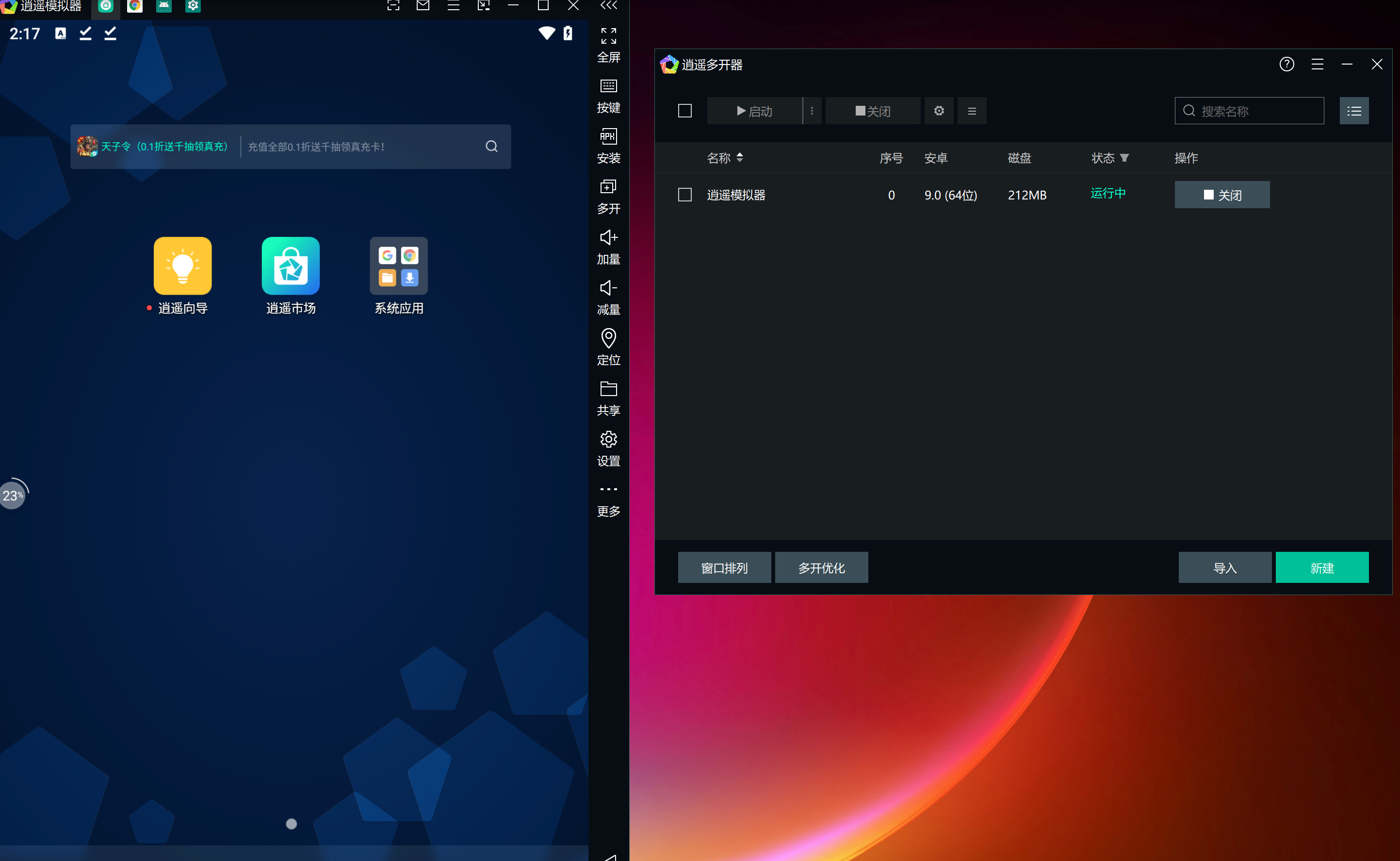

电脑上安装运行逍遥安卓模拟器。

电脑上安装运行 Proxifier 工具,在菜单栏选择:配置文件-代理服务器-添加,设置服务器地址和端口号与 BurpSuite 的监听地址一致,选择 HTTPS 代理类型,点击保存。

接着在 Proxifier 工具菜单栏选择:配置文件-代理规则-添加,选择要代理的逍遥模拟器的网络程序默认安装路径为(C:\Program Files\Microvirt\MEmuHyperv\MEmuHeadless.exe),选择 动作 为上一步骤创建好的代理服务器。

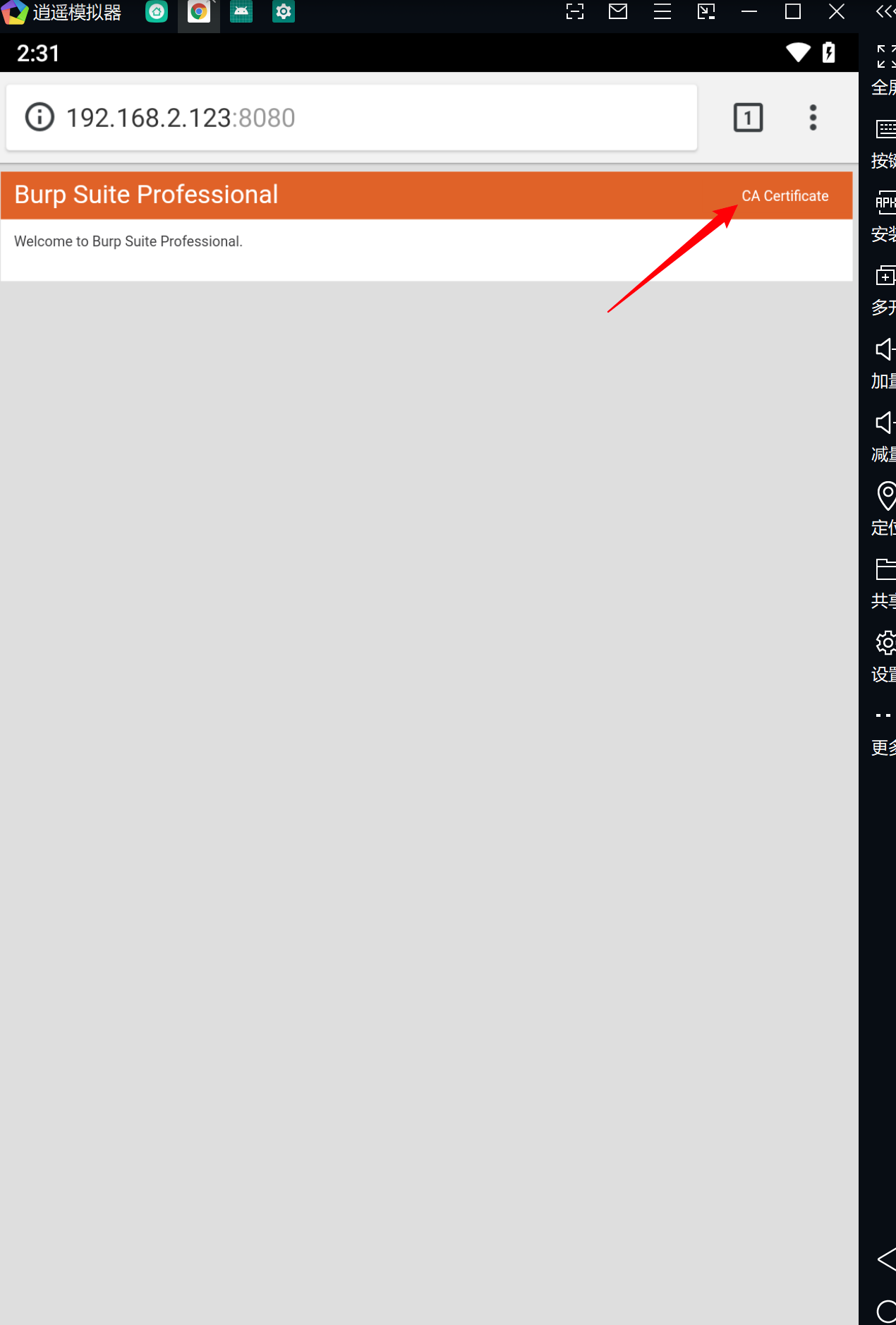

在逍遥安卓模拟器里打开浏览器,访问 BurpSuite 的监听IP端口地址,右上角下载证书,注意下载的证书文件格式后缀默认为 der,需要手动修改为 cer 。

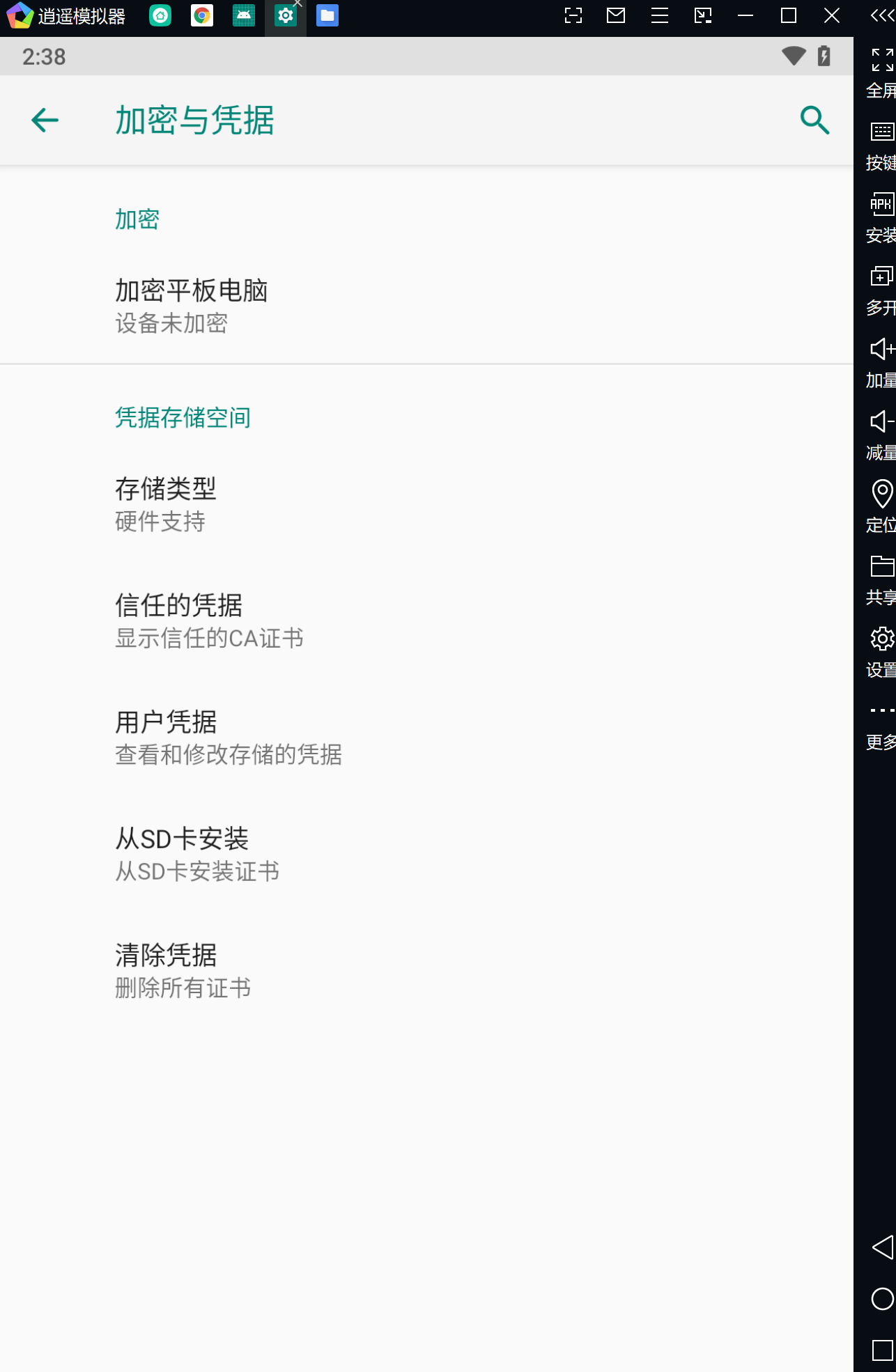

进入在逍遥安卓模拟器系统设置-安全性和位置信息-加密与凭据-从SD卡安装证书,找到上一步骤下载好的 cer 证书安装上即可。

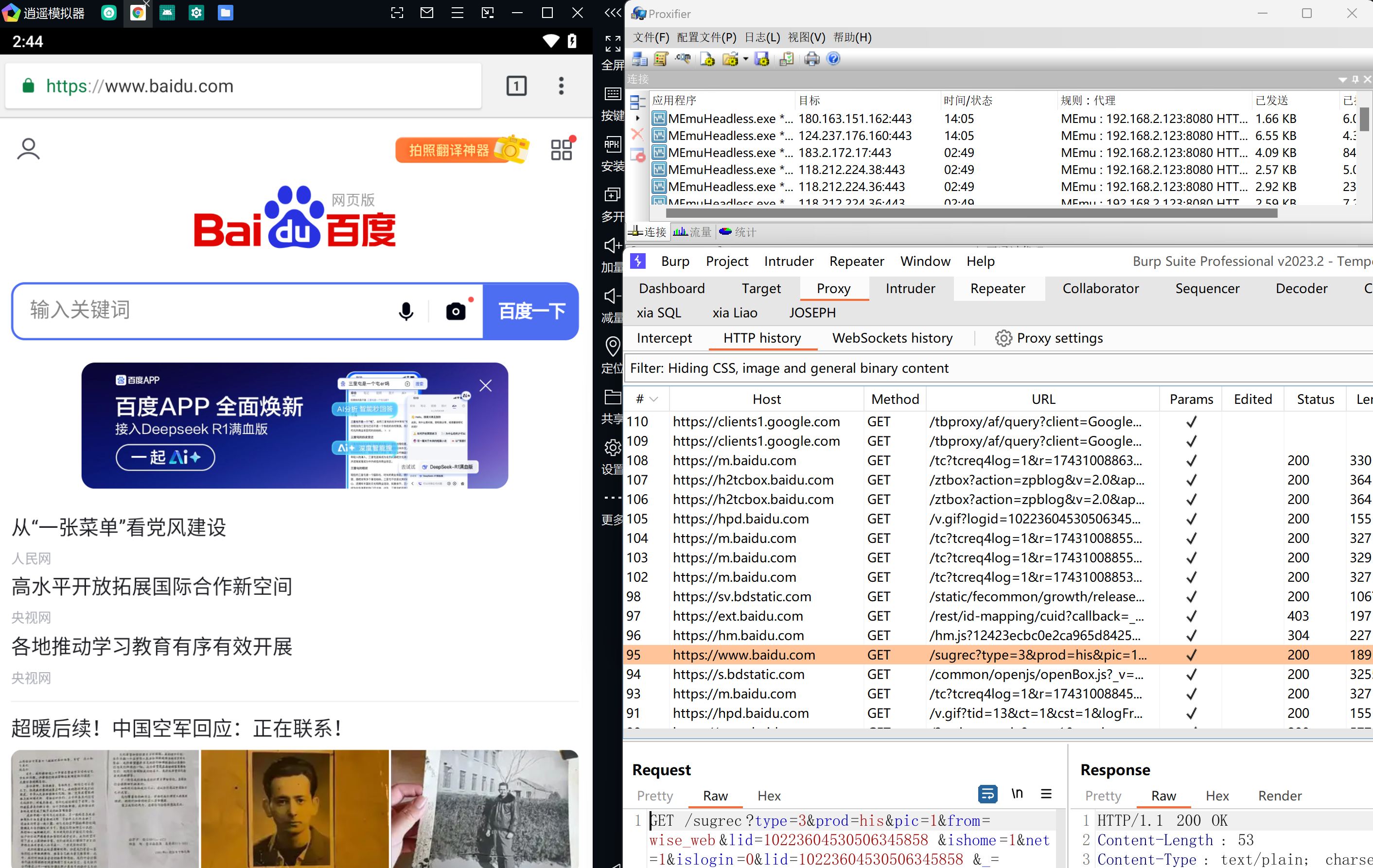

证书安装完成后,打开逍遥安卓模拟器浏览器访问网站,在 BurpSuite 中即可抓取到逍遥安卓模拟器内部应用的网络数据包。