前言

持续更新:整理下渗透测试工作中发现过的漏洞(包含漏洞描述、漏洞等级、漏洞验证、修复建议),这里不深究漏洞产生的各种后利用或者绕过方式,漏洞验证过程不局限于文章中的方法,能够证明漏洞存在即可。

0x01 漏洞描述

- Weblogic WLS组件IIOP协议远程代码执行漏洞 (CVE-2020-2551) -

Weblogic Server是Oracle公司的一款适用于云环境和传统环境的应用服务器,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。Weblogic Server的WLS组件IIOP协议,调用远程对象的实现存在缺陷导致序列化对象可以任意构造。未经授权的攻击者可通过IIOP协议远程访问Weblogic Server服务器接口,发送精心构造的恶意请求,实现远程代码执行,从而获取服务器权限。

影响版本:

- Oracle Weblogic 10.3.6

- Oracle Weblogic 12.1.3.0

- Oracle Weblogic 12.2.1.3

- Oracle Weblogic 12.2.1.4

0x02 漏洞等级

| 威胁级别 | 高危 | 中危 | 低危 |

0x03 漏洞验证

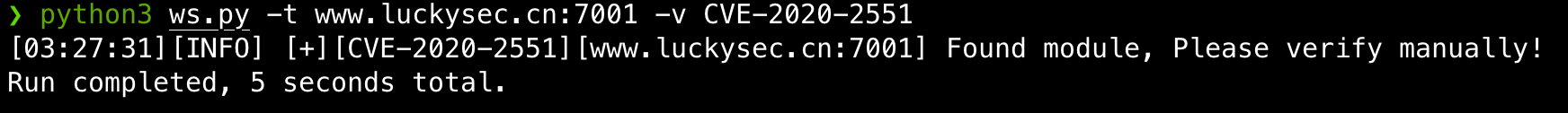

使用WeblogicScaner工具检测目标网站存在CVE-2020-2551漏洞利用模块。

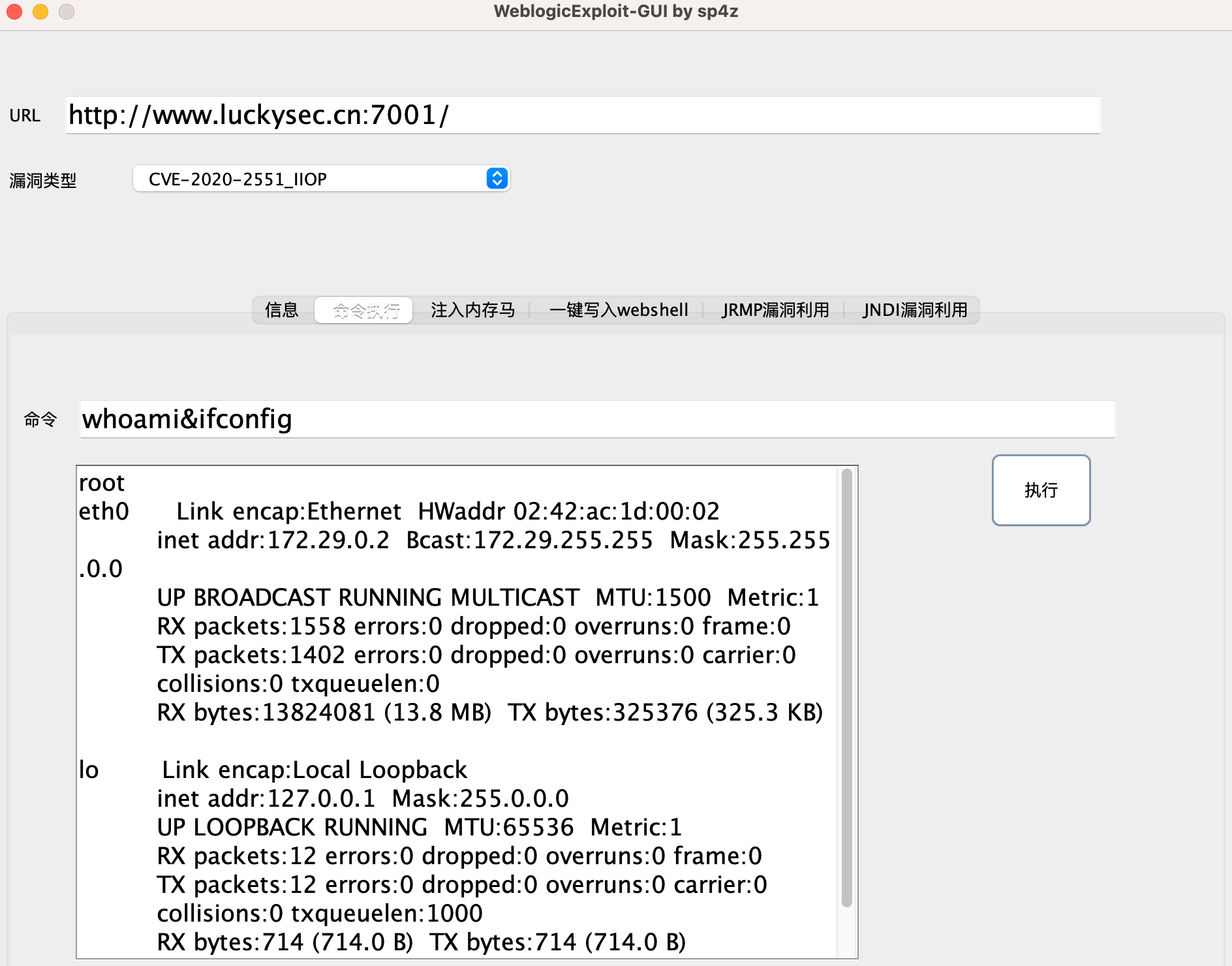

使用WeblogicExploit-GUI工具远程执行命令验证漏洞。

0x04 漏洞修复

- 目前厂商已发布升级补丁以修复漏洞。