前言

持续更新:整理下渗透测试工作中发现过的漏洞(包含漏洞描述、漏洞等级、漏洞验证、修复建议),这里不深究漏洞产生的各种后利用或者绕过方式,漏洞验证过程不局限于文章中的方法,能够证明漏洞存在即可。

0x01 漏洞描述

- 短信验证码回显 -

由于网站程序开发人员在设计验证码时为了方便使用,会选择将验证码回显在响应中,来判断用户输入的验证码是否和响应中的验证码一致,如果一致就会通过身份校验。攻击者可以通过拦截数据包等手段获取短信验证码值,根据短信验证码使用场景的不同,将会导致任意账户登录、任意密码重置、用户身份盗用等更多高危的风险产生。

0x02 漏洞等级

| 威胁级别 | 高危 | 中危 | 低危 |

0x03 漏洞验证

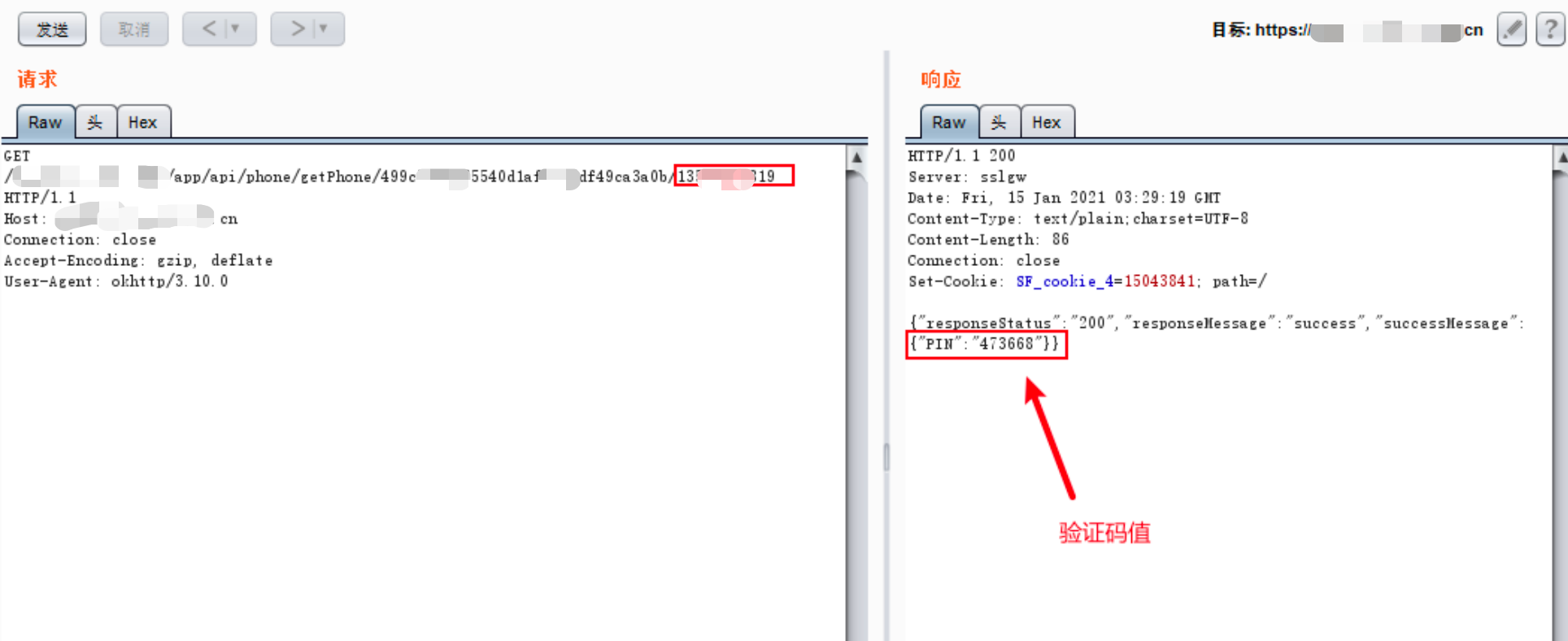

输入手机号,点击获取验证码,并拦截数据包。

响应数据包中返回了发送手机号的验证码值,证明漏洞存在。

0x04 漏洞修复

- 禁止将验证码值在响应包中显示。

- 验证码仅存放于服务端完成校验,不要通过其他任何方式直接调用。